viernes, 18 de octubre de 2024

Norma Nch-ISO 27001

La NCH ISO 27001 es una norma chilena que ha sido elaborada y difundida por el Instituto Nacional de Normalización (INN, la cual permite garantizar la confidencialidad e integración de la información que manipulan las organizaciones.

para leer más sobre la Norma Nch-ISO 27001 clic aquí.

viernes, 11 de octubre de 2024

Ejercicio Análisis de Requerimientos del Cliente-Grupo XX

Escenario de diseño

Usted es un consultor de redes al que se le ha pedido que asista a una

reunión inicial con el equipo de gestión ejecutiva de Electro MyCycle,

LLC. ElectroMyCycle fabrica motocicletas. Su nueva motocicleta

eléctrica acaba de ser adquirida por una gran cadena minorista.

ElectroMyCycle está mejorando su capacidad de fabricación y

contratando nuevos empleados.

Recientemente, los empleados de ElectroMyCycle comenzaron a

decir: "Internet es lento". También tienen problemas para enviar

correos electrónicos, acceder a aplicaciones basadas en la web e

imprimir. En el pasado, cuando la empresa era pequeña, no tenía

estos problemas. El gerente de operaciones subcontrató los servicios

informáticos a una empresa local llamada Network Rogues, que instaló

nuevas estaciones de trabajo y servidores según fuera necesario,

brindó soporte de escritorio y administró los conmutadores, el

enrutador y el firewall. ElectroMyCycle ahora está considerando

incorporar los servicios informáticos internamente y se pregunta cómo

debería evolucionar su red a medida que aumenta la producción de su

motocicleta eléctrica.

¿Qué investigación hará antes de su reunión inicial con el equipo de

dirección ejecutiva?

R//En mi caso haría un análisis estructural, para detectar posibles

inconvenientes que se llegasen a presentar

2. ¿Qué problemas generales parece estar experimentando

ElectroMyCycle? que red-

los principios de diseño de trabajo pueden haber sido ignorados

cuando Network Rogues diseñó y operó la red existente?

R// Al principio podría estar presentando problemas de estructura y

planeación ya que tenia limitaciones en los implementos para

transportar la información

3. Enumere cuatro partes interesadas principales para un nuevo

diseño de red para Electro MyCycle. Para cada

parte interesada, enumere algunos objetivos de diseño, restricciones y

sesgos.

R//

° innovación

°Económico

°Rapido y conciso

°optimizar tiempo

°atencion al cliente

4. Enumere cinco preguntas que planteará al equipo de dirección

ejecutiva. ¿Por qué lo harás?

plantear esas preguntas?

R//

° que tan eficiente es el sistema?

° el día que llegara a fallar que alternativas tiene

° Piensan a largo plazo?, o es algo momentáneo

° piensan en un nuevo sistema?

° consideran contratar nuevo personal dedicado al área?

miércoles, 9 de octubre de 2024

Mi caso de estudio:análisis de la empresa

Análisis

de Amenazas y Vulnerabilidades en los Sistemas de Información de Eléctricos

S.A.S

Jenifer

Restrepo Monsalve

Jorge

Mario Paniagua

Auditoría

de sistemas

Facultad

de ingeniería

Desarrollo

de software

2024

Introducción

La

empresa Eléctricos S.A.S, dedicada a la venta de materiales eléctricos, ha

identificado la necesidad de realizar una auditoría informática debido a la

falta de control en sus sistemas de información, lo que ha creado diversas

vulnerabilidades. En este trabajo se identifican las amenazas y

vulnerabilidades asociadas a los cuatro perfiles operacionales claves descritos

en el caso de estudio, utilizando la estructura de metalenguaje definida por la

causa, el riesgo y el efecto de cada evento.

Perfil 1: Encargado de

los pagos de nómina general

1.

Causa: Uso de contraseñas débiles en el sistema de nómina.

·

Riesgo: Acceso no autorizado a la base de datos de nómina.

·

Efecto: Robo de información confidencial de los empleados, como

datos salariales.

2.

Causa: Falta de encriptación de los archivos de nómina.

·

Riesgo: Filtración de datos sensibles.

·

Efecto: Pérdida de confianza de los empleados y sanciones legales.

3.

Causa: Uso de software obsoleto para el manejo de nóminas.

·

Riesgo: Vulnerabilidades en la seguridad del sistema.

·

Efecto: Ataques cibernéticos que podrían alterar la información

financiera.

4.

Causa: Falta de controles de acceso físicos a las oficinas donde

se maneja la nómina.

·

Riesgo: Acceso no autorizado a las instalaciones.

·

Efecto: Robo o manipulación de información financiera.

5.

Causa: Inexistencia de un plan de respaldo de la información de

nómina.

·

Riesgo: Pérdida de datos por fallo en el sistema.

·

Efecto: Imposibilidad de procesar pagos a tiempo, afectando la

operación de la empresa.

Perfil 2: Cajero de

punto de pago

1.

Causa: Uso de dispositivos no seguros en el punto de pago.

·

Riesgo: Robo de datos de tarjetas de crédito.

·

Efecto: Fraude financiero y pérdida de confianza del cliente.

2.

Causa: Falta de registro adecuado de transacciones.

·

Riesgo: Discrepancias en los cuadres de caja.

·

Efecto: Pérdida financiera para la empresa y sanciones legales.

3.

Causa: No actualización del software de pago electrónico.

·

Riesgo: Vulnerabilidades explotadas por malware.

·

Efecto: Interrupción en el servicio de pago, afectando la

experiencia del cliente.

4.

Causa: Falta de monitoreo en tiempo real de las transacciones.

·

Riesgo: Procesamiento de transacciones fraudulentas.

·

Efecto: Pérdidas económicas por fraude.

5.

Causa: Acceso inadecuado a los sistemas de caja por parte de

personal no autorizado.

·

Riesgo: Manipulación de datos de ventas.

·

Efecto: Pérdidas financieras significativas y daño a la

reputación.

Perfil 3: Encargado de

cargar los inventarios de la tienda

1.

Causa: Falta de autenticación de doble factor para acceder al

sistema de inventarios.

·

Riesgo: Acceso no autorizado a la información del inventario.

·

Efecto: Alteración de los registros de productos, lo que genera

desajustes en el control de existencias.

2.

Causa: Ausencia de un sistema de respaldo automático de los datos

de inventario.

·

Riesgo: Pérdida de información crítica sobre el stock de

productos.

·

Efecto: Imposibilidad de reponer productos a tiempo, lo que afecta

las ventas.

3.

Causa: Software no actualizado para la gestión de inventarios.

·

Riesgo: Fallos en la integridad de los datos.

·

Efecto: Descuadres entre las existencias físicas y las registradas

en el sistema.

4.

Causa: Falta de capacitación del personal en la gestión de

inventarios.

·

Riesgo: Errores humanos durante el registro de productos.

·

Efecto: Ineficiencias operativas y pérdidas económicas.

5.

Causa: Sistema de inventarios vulnerable a ciberataques.

·

Riesgo: Manipulación externa de los datos de inventario.

·

Efecto: Pérdida de productos y ganancias, con un posible impacto

en la reputación de la empresa.

Perfil 4: Ingeniero de

desarrollo encargado de la pasarela de pago

1.

Causa: Falta de implementación de estándares de seguridad en la

pasarela de pago.

·

Riesgo: Exposición de información sensible de proveedores.

·

Efecto: Fraude financiero y pérdida de confianza de los

proveedores.

2.

Causa: No realización de pruebas periódicas de vulnerabilidad.

·

Riesgo: Posibilidad de ataques de denegación de servicio (DDoS).

·

Efecto: Interrupción en el servicio de pagos, afectando la

relación con los proveedores.

3.

Causa: Código de la pasarela de pago con errores de seguridad.

·

Riesgo: Explotación de vulnerabilidades por atacantes.

·

Efecto: Desvío de pagos hacia cuentas no autorizadas.

4.

Causa: Falta de cifrado en la transmisión de datos entre la

pasarela de pago y los bancos.

·

Riesgo: Robo de datos bancarios de proveedores.

·

Efecto: Pérdidas económicas por fraude y problemas legales para la

empresa.

5.

Causa: Insuficiente segregación de funciones en el equipo de

desarrollo.

·

Riesgo: Manipulación interna del código de la pasarela de pago.

·

Efecto: Modificaciones no autorizadas que comprometen la seguridad

del sistema.

Conclusión

El análisis de los

riesgos operacionales para cada perfil en Eléctricos S.A.S muestra la

importancia de implementar medidas de seguridad adecuadas para mitigar las

amenazas y vulnerabilidades en los sistemas de información. La falta de

controles adecuados puede tener un impacto negativo tanto en la operación

diaria de la empresa como en su reputación. Es necesario realizar auditorías

periódicas y mejorar los sistemas de control interno para garantizar la

seguridad de la información y el correcto funcionamiento de los procesos

críticos.

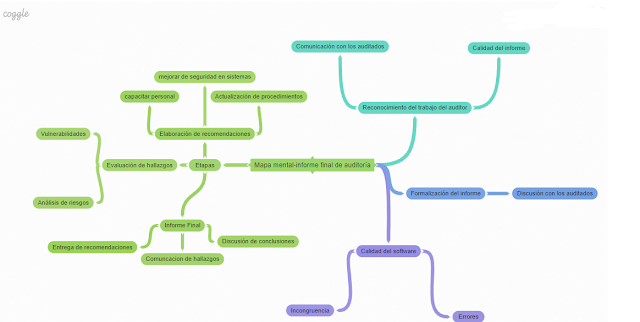

Ensayo- Rol del auditor de sistemas

Un auditor de sistemas debe contar con una combinación de habilidades técnicas y competencias interpersonales para garantizar que los sistemas informáticos funcionen de manera eficiente y segura. Entre las habilidades más destacadas se encuentran el conocimiento en ciberseguridad, gestión de riesgos, y un profundo entendimiento de metodologías ágiles y tradicionales de desarrollo de software. El auditor debe dominar técnicas de evaluación de sistemas, como auditorías de código, pruebas de vulnerabilidad y revisión de bases de datos, así como manejar herramientas de automatización para optimizar los procesos de revisión.

En cuanto a las competencias blandas, un auditor de sistemas debe tener una fuerte capacidad analítica, ser detallista y estar orientado a la resolución de problemas. La comunicación efectiva también es crucial, ya que debe interactuar con distintos equipos y departamentos, traduciendo hallazgos técnicos en recomendaciones claras y comprensibles. Además, el auditor debe poseer una mentalidad crítica y ética, asegurando que las auditorías se realicen de manera imparcial.

Respecto al equilibrio entre la labor humana y la automatización en la calidad del software, los seres humanos seguirán siendo un componente clave en el proceso. Si bien la automatización puede ejecutar pruebas repetitivas y detectar errores técnicos con rapidez, el criterio humano es esencial para interpretar los resultados, identificar patrones y proponer mejoras estratégicas. Los auditores humanos también son fundamentales para evaluar aspectos complejos como la experiencia de usuario, la accesibilidad y el cumplimiento de normativas.

En este contexto, la colaboración entre seres humanos y herramientas automatizadas permitirá lograr un proceso más eficiente y efectivo. Los humanos pueden enfocarse en tareas de alto nivel y toma de decisiones, mientras que la automatización se encarga de tareas más técnicas y repetitivas, creando una sinergia entre ambos enfoques sin interferir.

-

Las herramientas de programación, o herramienta de desarrollo de software, son programas informáticos que los desarrolladores de software ...

-

Resumen de Patente estadounidense No 6016394 La patente se titula "Método y sistema para bases de datos". Su descripción es: Crea...